Эффективность пусть не всех, но большинства компаний напрямую зависит от работоспособности ИТ-инфраструктуры. Поэтому защита от киберугроз, таких как DDoS-атаки, является важным и необходимым элементом общей стратегии обеспечения безопасности бизнеса.

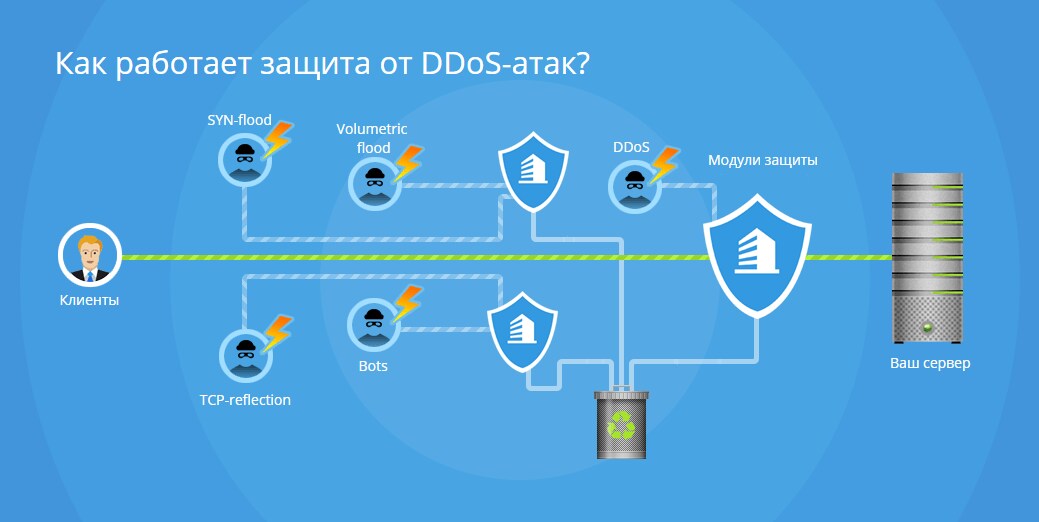

DDoS-атаки представляют собой одну из наиболее серьезных угроз, которые могут парализовать работу веб-сайтов, серверов и сетей, нанося значительный ущерб компаниям. Cloud4Y предлагает комплексные решения анти-DDoS, обеспечивая непрерывность работы и безопасность компаний, которые доверили нам свои данные. В этой статье рассказываем, какие инструменты использует и как работает защита от DDoS-атак.

DDoS-атака — что это такое

DDoS-атака — это распространённый вид кибератак, во время которых злоумышленники пытаются «положить» сервер или сеть, забивая весь канал огромным количеством запросов с разных устройств, часто объединённых в ботнет. Запросы могут идти как из одного региона, так и из множества разных стран. Если атака успешна, ресурсы как минимум оказываются недоступными для пользователей, а как максимум — становятся уязвимыми для проникновения.

Типы DDoS атак:

- Атаки на уровне приложений. Нацелены на конкретные приложения или службы. Цель — перегрузить конкретные функции или службы веб-приложения. Для этого используется HTTP флуд, Slowloris и другие методы, атакующие приложения напрямую.

- Атаки на уровне сети. Чаще всего это атаки типа TCP SYN Flood или UDP Flood. Цель — перегрузить серверы или промежуточные сетевые устройства, добившись превышения их лимитов производительности.

- Атаки на уровне протоколов. Задействуются известные злоумышленникам уязвимости протоколов, таких как DNS или NTP.

Подробнее о DDoS-атаках мы уже рассказывали, давайте теперь ближе изучим алгоритмы защиты от них.

Как работает защита от DDoS атак

Мониторинг трафика

Важным элементом защиты от DDoS атак является настройка мониторингов. Это даёт возможность быстро обнаруживать аномалии и подозрительную сетевую активность. Как правило, используются следующие подходы:

- Системы мониторинга. Постоянный мониторинг трафика для быстрого выявления нетипичной сетевой активности.

- Анализ поведенческих аномалий. Системы, анализирующие работу инфраструктуры и обнаруживающие отклонения от нормального поведения пользователей и трафика.

Системы обнаружения вторжений

Частично пересекаются предыдущим пунктом системы обнаружения и предотвращения вторжений (IDS/IPS). Они анализируют трафик на наличие признаков атак и автоматически принимают меры для блокировки подозрительных запросов. Используют базы данных известных угроз и сигнатур (шаблонов атак), чтобы идентифицировать подозрительные действия. Также могут комбинировать сигнатурное обнаружение и обнаружение на основе аномалий для повышения точности и эффективности.

Фильтрация трафика

Включает применение разных правил и политик для отбора легитимного трафика и блокировки «мусорного». Для фильтрации используются разные инструменты.

- Брандмауэры и фильтры. Установление правил для фильтрации подозрительного трафика на основе IP-адресов, типов пакетов и других характеристик.

- WAF (Web Application Firewall). Защищает веб-приложения, фильтруя HTTP-запросы и блокируя вредоносный трафик.

Cloud4Y использует многоуровневую фильтрацию, включая географическую фильтрацию, черные списки IP-адресов и ограничение по скорости запросов.

Поглощение трафика

- Сервисы по защите от DDoS. Компании, такие как Cloudflare, Akamai и другие, предлагают услуги по поглощению атак, перенаправляя вредоносный трафик через свои сети и фильтруя его.

- Scrubbing centers. Одним из методов защиты от крупных DDoS атак является использование сетей для поглощения трафика (scrubbing centers). Эти центры распределяют входящий трафик по многочисленным серверам, фильтруя вредоносный трафик и пропуская только легитимные запросы.

Решение позволяет увеличивать ресурсы серверов и сетевой инфраструктуры в ответ на рост нагрузки.

- Разделение ресурсов. Использование виртуальных машин и контейнеров для изоляции различных частей инфраструктуры, что помогает минимизировать влияние атаки на всю систему.

- Избыточность. Создание избыточных систем и дублирование критически важных ресурсов для обеспечения доступности в случае атаки.

Распределение трафика

- CDN (Content Delivery Network). Сети доставки контента распределяют контент по множеству серверов по всему миру, что помогает уменьшить нагрузку на основной сервер, тем самым повышая устойчивость к DDoS атакам.

- Anycast Routing. Перенаправление трафика к ближайшему серверу в сети, распределяя нагрузку и обеспечивая отказоустойчивость.

Облачная защита

Облачный провайдер может существенно помочь с защитой от DDoS-атак, предоставляя мощные и масштабируемые ресурсы для мониторинга и фильтрации трафика в режиме реального времени. Используя передовые технологии и специализированные инструменты, провайдеры могут быстро выявлять и блокировать подозрительные запросы, минимизируя риск перегрузки серверов и сетей.

Пользование услугами облачного провайдера для защиты от DDoS-атак выгодно, так как это позволяет компаниям избежать затрат на приобретение и обслуживание дорогого оборудования и программного обеспечения для безопасности. Облачные провайдеры предлагают гибкие тарифные планы, которые можно легко адаптировать под потребности бизнеса, обеспечивая защиту по мере его роста и изменений.

Кроме того, облачные провайдеры имеют опыт и знания в области кибербезопасности, предоставляя доступ к экспертам и лучшим практикам в этой сфере. Это позволяет компаниям сосредоточиться на своей основной деятельности, доверяя защиту своих ИТ-инфраструктур профессионалам, что повышает общую безопасность и устойчивость бизнеса.

Заключение

Защита от DDoS-атак требует комплексного подхода, включающего фильтрацию трафика, распределение нагрузки, мониторинг и использование специализированных сервисов по защите. Комбинирование этих методов позволяет эффективно противостоять DDoS-атакам и обеспечивать доступность и стабильность онлайн-сервисов.

Важно регулярно выполнять обновление и тестирование защитных систем, добавлять новые слои защиты, а ещё иметь некоторый запас прочности по ресурсам, поскольку даже самые эффективные меры AntiDDoS не всегда способны отфильтровать 100% нелегитимного трафика. И в случае отражения мощной атаки нагрузка на сервисы вырастет, что может быть критичным в том случае, если имеющихся ресурсов хватает только на закрытие текущих потребностей компании.

Cloud4Y эффективно справляется с защитой собственной инфраструктуры, а также инфраструктуры своих клиентов. Вот два примера.

- Один из клиентов Cloud4Y, крупный интернет-магазин, столкнулся с мощной DDoS атакой в период распродаж. Атака была нацелена на веб-серверы и привела к значительному увеличению трафика. Благодаря системе мониторинга и фильтрации трафика Cloud4Y, вредоносные запросы были оперативно выявлены и заблокированы, что позволило избежать простоев и сохранить нормальную работу магазина.

- Финансовое учреждение, также являющееся клиентом Cloud4Y, подверглось серии DDoS атак на уровне сети и приложений. В этом случае Cloud4Y использовал комплексный подход, включающий использование CDN, автоматическое масштабирование ресурсов и фильтрацию трафика. Это позволило эффективно поглощать и фильтровать вредоносный трафик, обеспечивая непрерывность работы критически важных систем.