Криптография – наиболее надёжный способ обеспечения информационной безопасности. Его суть заключается в преобразовании данных с помощью кодирования. В статье подробно расскажем о криптографии, её принципах и видах.

Принцип и применение

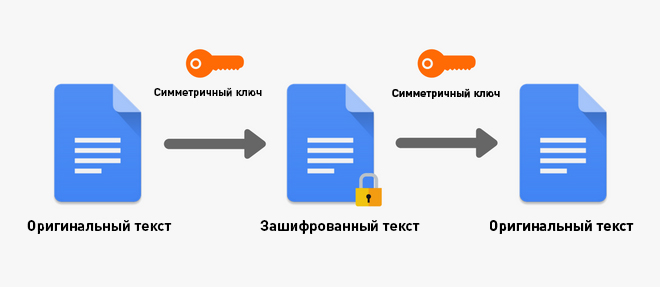

Шифрование сообщения происходит благодаря специальному алгоритму (ключу) и только после этого оно отправляется получателю. Чтобы получатель мог прочитать сообщение, оно расшифровывается тем же ключом. Этот метод позволяет ограничить доступ к информации третьим лицам.

Существует множество методов шифрования сообщений и аудиофайлов. Однако не все из них одинаково надёжны.

Каждый метод шифрования оценивается с точки зрения следующих факторов:

- Криптоустойчивость. Она определяет, насколько надёжен шифр. То есть насколько сложно его расшифровать путём подбора ключей. Наиболее надежными методами являются те, где необходимо перечислить все возможные ключи для расшифровки сообщения.

- Объем зашифрованного сообщения. Чтобы скорость передачи сообщения не страдала, размер зашифрованного сообщения не должен сильно превышать размер исходного.

- Отсутствие ошибок. Некоторые методики дают сбой, из-за чего содержимое зашифрованных сообщений частично или полностью теряется. Поэтому перед внедрением выбранный метод шифрования проверяется на наличие ошибок.

- Скорость шифрования и дешифрования. Чем быстрее сообщение шифруется, передается и расшифровывается, тем предпочтительнее метод. Современные методы позволяют преобразовывать информацию за несколько секунд.

- Доступная стоимость. Чтобы оценить этот показатель, стоимость алгоритма сравнивается с финансовыми последствиями в случае утечки данных.

Все эти параметры важны при выборе, но ключевым является криптостойкость шифра.

Методы шифрования

Существует два типа шифрования данных: симметричный и асимметричный. Симметричный метод предполагает использование одного и того же ключа для шифрования и дешифрования данных.

Симметричное шифрование широко используется для обеспечения конфиденциальности информации. Популярные алгоритмы DES, 3DES, AES, IDEA относятся к блочному методу шифрования. Это означает, что информация шифруется блоками, количество которых определяется объемом данных в сообщении.

Преимущество методики в том, что ее легко встроить в программный код системы обмена информацией, тем самым обеспечивая автоматическое шифрование. Его также можно использовать для защиты сообщений, разработки систем аутентификации и идентификации пользователей.

Но есть и недостатки. Так симметричные методы требуют периодической замены ключей и разработки системы безопасности самих ключей. Если злоумышленники смогут получить доступ к ключам, система защиты потеряет эффективность.

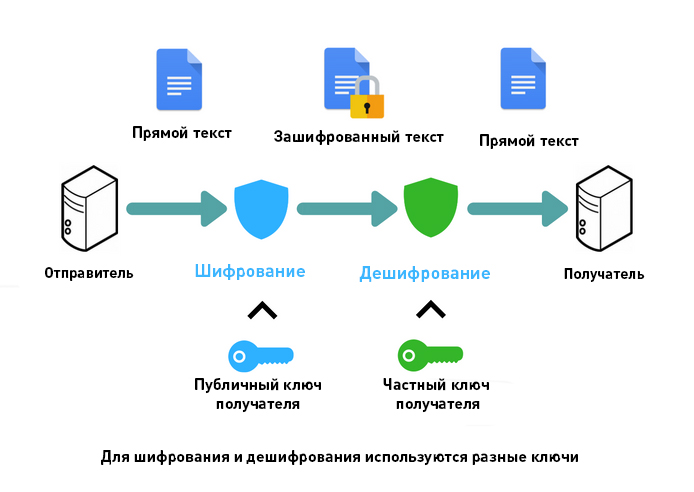

Асимметричное шифрование использует разные ключи для шифрования и дешифрования. Этот метод также называется шифрованием с открытым ключом, поскольку отправитель сообщения передает открытый ключ получателю по незащищенному каналу связи для его расшифровки.

В систему создания электронных цифровых подписей заложены принципы асимметричных алгоритмов. Секретный ключ уникален и защищен от взлома, поэтому документы, отправленные от имени владельца подписи, но зашифрованные другим способом, с несанкционированной дешифровкой открытым ключом, потеряют заложенную в них смысловую нагрузку.

Технология асимметричного шифрования используется в основном в сетевых протоколах для защиты открытых каналов передачи информации. Например, в сетевых переписках.

Процедура шифрования и расшифровки сообщений простая. Получатель и отправитель используют два типа ключей: закрытый и открытый. Информация шифруется закрытым ключом, а открытый ключ её расшифровывает. Эта система защиты намного эффективнее симметричного шифрования.

Для реализации системы асимметричного шифрования или получения уникальной электронной цифровой подписи пользователю необходимо использовать специальную программу, генерирующую ключи. Есть несколько криптосистем, которые имеют эту возможность. Наиболее известна универсальная криптосистема RSA, которая не только генерирует ключи, но и позволяет преобразовывать информацию.

Единственным недостатком асимметричной системы шифрования является необходимость защиты закрытого ключа. Однако алгоритмы генерации и ЭЦП устроены таким образом, что использование этого ключа требует участия его владельца.

А что на законодательном уровне

Шифрование данных регулируется законом ФЗ-149, который дает представление об участниках процесса и самих действиях. Персональными данными, которые считаются объектом действий, занимается закон ФЗ-152.

Законы говорят, что для защиты данных должно быть реализовано управление доступом, регистрация и учет, сохранение целостности информации, шифрование, защита от вирусов, обнаружение вторжений.

Любая деятельность в сфере криптографической защиты обязательно подлежит лицензированию. Этим занимается ФСБ РФ.

Чтобы соответствовать требованиям, у организации должна быть лицензия на выполнение работ и оказание услуг при работе с информацией, относящейся к гостайне. В штате должны числиться квалифицированные сотрудники с необходимым образованием и опытом работы.

Без криптографической защиты данных сегодня невозможна любая информационная деятельность.